Nos rubriques

Explorez tous nos sujets sur Informatique (FR)

Derniers articles

Nos publications récentes

Comment les technologies vertes influencent-elles le secteur informatique?

Les technologies vertes dans le secteur informatique se définissent comme l'ensemble des pratiques et solutions visant à...

Quel est l'impact de l'intelligence artificielle sur notre vie quotidienne ?

L'intelligence artificielle transforme profondément le travail et les métiers, en introduisant une automatisation accrue...

Quels défis l'Internet des objets pose-t-il en matière de sécurité ?

Les défis cybersécurité liés à la sécurité IoT sont nombreux et complexes. D'un côté, les dispositifs souffrent fréquemm...

Conférencier en intelligence artificielle : l'impact sur vos events

Faire intervenir un conférencier en intelligence artificielle transforme vos événements en véritables moments d'innovati...

Découvrez les Bénéfices des Réseaux de Neurones Convolutifs dans la Reconnaissance d'Images Médicales

Les réseaux de neurones convolutifs (CNN) reposent sur une architecture spécifique conçue pour traiter des données visue...

Découvrez les bénéfices des systèmes de surveillance intelligents pour renforcer la sécurité de votre maison !

Les bénéfices des systèmes de surveillance intelligents pour la sécurité maison sont nombreux et significatifs. Tout d'a...

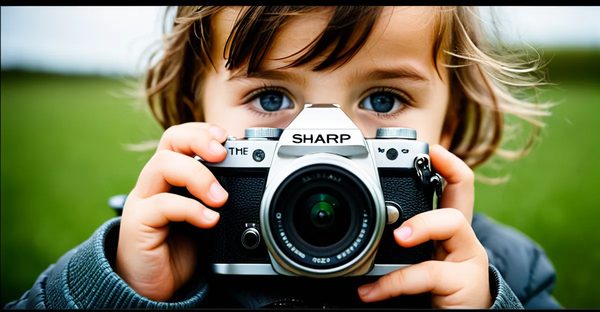

Les meilleurs appareils photo pour les enfants de 4 ans

Choisir un appareil photo adapté à un enfant de 4 ans demande équilibre entre simplicité d'utilisation, robustesse et fu...

Pourquoi engager un conférencier en intelligence artificielle pour vos événements ?

Intégrer un conférencier spécialisé en intelligence artificielle dynamise vos événements grâce à un apport unique de con...

Stratégie marketing immersion 3d : engagez vos clients avec l'innovation

La stratégie marketing par immersion 3D transforme l'engagement client en alliant innovation et interaction. Offrant des...

Transformer votre expérience d"achat en ligne : Comment la réalité augmentée révolutionne le shopping

La réalité augmentée (RA) est une technologie immersive qui superpose des éléments virtuels à la perception du monde rée...

Agence création blog pro à marseille : boostez votre visibilité

Trouver une agence spécialiste en création de blogs professionnels à Marseille facilite la montée en visibilité locale e...

Agence wordpress à lille : réussir son projet web en s'appuyant sur des experts locaux

Toute entreprise lilloise désireuse de marquer sa présence en ligne se retrouve tôt ou tard face à ce dilemme : comment ...

Boostez votre visibilité en ligne avec un site internet efficace !

Un site internet efficace agit comme un levier puissant pour accroître votre visibilité en ligne. Il ne s'agit pas seule...

Comment accéder à Wiflix : guide pratique et astuces pas à pas !

Face aux blocages récurrents de Wiflix, plus de 2,3 millions de français cherchent quotidiennement des solutions de cont...

Création de sites web personnalisés pour experts-comptables

Un site web sur mesure représente un atout majeur pour les experts-comptables désirant valoriser leurs compétences et op...

Créez un site internet qui transforme votre présence en ligne !

Transformer votre présence en ligne commence par un site web performant, facile à créer et à personnaliser. Grâce à des ...

Ebook Indispensable : Maîtrisez l'Art de la Navigation Anonyme Comme un Pro

Cet eBook navigation anonyme se distingue par son approche complète et pédagogique des techniques permettant d'assurer l...

Explorez l'école informatique à bordeaux : formations d'avenir

Bordeaux s'impose comme un pôle d'excellence en informatique, porté par des écoles telles qu'Epitech qui allient innovat...

Explorez les Top Fournisseurs d'Hébergement Web : Comment Choisir le Service Idéal ?

Découvrez un comparatif hébergement web actualisé mettant en avant les top hébergeurs pour 2024. Parmi les fournisseurs ...

Maximisez votre impact avec des sites vitrines sur-mesure

Dans un paysage numérique où 94% des premières impressions sont liées au design web selon une étude Stanford 2026, la pe...

Optimisez la Sécurité de Votre Site : Guide Complet sur l'Hébergement et la Protection Web à Connaître Absolument !

La sécurité web repose sur des principes essentiels, notamment la protection des données et la prévention des menaces vi...

Sap analytics cloud : transformez vos données en décisions éclairées

Dans un contexte où 73% des entreprises considèrent les données comme critiques pour leur croissance selon Forrester, SA...

Tout savoir sur le code promo : astuces et conseils pour maximiser vos réductions

Trouver un code promo efficace pour obtenir une réduction sur son abonnement mobile ou profiter d'une offre spéciale sur...

Achat de Bandes-Sons de Jeux Vidéo : Les Meilleurs Endroits pour Trouver des OST Originales

Le marché des bandes-son de jeux vidéo connaît une popularité croissante, et plusieurs plateformes de musique spécialisé...

Borderlands 3 contre Destiny 2 : Duel Épique des Meilleurs Looter-Shooters

Dans l'univers des jeux vidéo, Borderlands 3 et Destiny 2 se distinguent par leurs mécanismes de jeu uniques, chacun off...

Comment la Guerre Froide a Forgé l'Essor des Jeux Vidéo : Une Analyse Historique Engagée

L'époque de la Guerre Froide est marquée par des tensions géopolitiques intenses entre les États-Unis et l'Union Soviéti...

Dominer la Stratégie de Contenu B2B : Clés Infaillibles pour Assurer Votre Réussite

Pour construire une stratégie de contenu B2B efficace, il est essentiel de s'appuyer sur des fondamentaux solides. La pr...

Les Clés d'une Stratégie SEM Efficace et Gagnante !

Une stratégie SEM efficace repose avant tout sur une compréhension claire de son rôle dans le marketing digital. Contrai...

Maximisez Votre Impact Stratégique grâce à la Curation de Contenu : Le Secret Indispensable !

La curation de contenu joue un rôle central dans toute stratégie de contenu efficace. Elle consiste à sélectionner, orga...

Comment choisir un clavier ergonomique pour le travail prolongé?

Choisir un clavier ergonomique repose d'abord sur des critères de confort au travail qui limitent les risques de trouble...